Ценность хранящейся на жестком диске информации зачастую превышает стоимость самого компьютера, а в крупных компаниях эти понятия совсем несоизмеримы: от безопасности данных зависит существование и благополучие предприятия. Информационная защита становится все важнее. В этой статье мы расскажем как защитить информацию компании или свои личные данные.

Понятие информационной защиты включает в себя возможность пользоваться данными без риска их несанкционированного изменения, удаления или просмотра. Так как появляются все новые способы нарушения целостности или конфиденциальности информации, то и методы защиты должны постоянно развиваться и совершенствоваться.

Угрозы безопасности данных

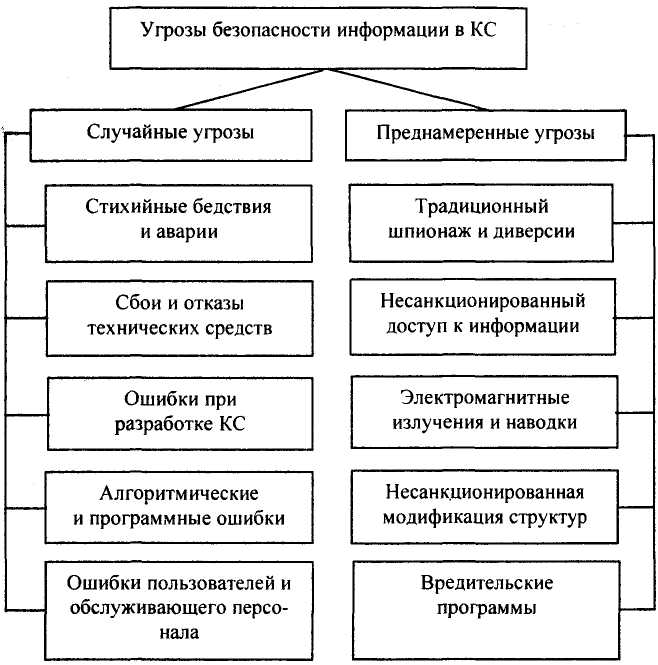

Для того чтобы наметить мероприятия, направленные на обеспечение безопасности данных необходимо определить источники угроз, воздействующих на компьютерные системы. Основные из них:

- аппаратные компоненты, включающие в себя устройства ввода, хранения, обработки данных и другие составляющие системы;

- программные продукты;

- человеческий фактор;

- преднамеренные действия.

В последнее время все более распространенным является последний фактор. Особенно когда речь идет о компьютерных сетях компаний и организаций. А с развитием платежных систем, осуществляющих операции через интернет, а также социальных сетей опасности подвержены и рядовые пользователи.

Для более высокого уровня обеспечения защиты данных необходим комплексный подход, сочетающий в себе различные мероприятия. В них включаются как административные и физические, так и аппаратно-программные.

Аппаратно-программные методы защиты

Сейчас имеется достаточно широкий выбор инструментов для обеспечения безопасности этим методом. А их совмещение значительно снижает риски связанные с потерей или повреждением данных. К таким средствам относятся:

- Инструменты, позволяющие идентифицировать пользователя и допустить его к работе в системе. Для этого используются пароли, ключи либо другая информация, которой обладает конкретный человек. В некоторых случаях применяются устройства для хранения идентификатора.

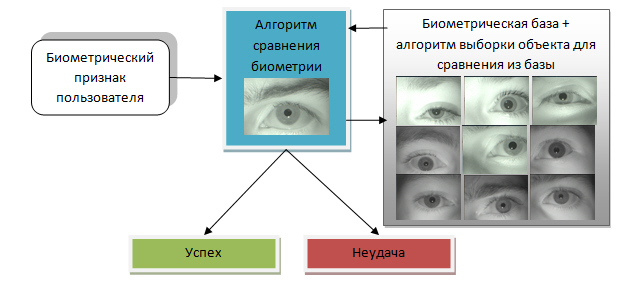

- Идентификация по биометрическим параметрам, которые являются уникальными у каждого человека. Определение происходит, например, по отпечаткам пальцев или рисунку радужной оболочки глаз.

- Аутентификация данных, то есть определение подлинности полученного документа и его автора. Для этого применяется электронная цифровая подпись, которая представляет собой дополнительную информацию к файлу, позволяющую его аутентифицировать.

Криптографические методы

Криптография, или шифрование, делает информацию бесполезной для тех, кто не имеет соответствующего ключа. Поэтому этот метод является довольно эффективным и получил широкое распространение.

С помощью программ-архиваторов можно выполнить шифрование как отдельных файлов, так и целых дисков. В первом случае используются, например, RAR или ARJ, а во втором – Diskreet из пакета Norton Utilities Best Crypt.

С помощью криптографии можно защитить также передачу информации. Для этого применяется канальное шифрование, которое позволяет защитить всю передаваемую информацию. Либо абонентское, предназначенное для обеспечения конфиденциальности обмена данными между пользователями. Однако следует учесть, что такой метод защищает лишь от несанкционированного доступа. Но он не способен обеспечить защиту от повреждения или потери данных.

Учитывая цену современной информации к вопросу обеспечения защиты необходимо подходить с максимальной ответственностью. Ведь любая утечка данных или их повреждение может привести как к моральному, так и к материальному ущербу. Поэтому действия по защите информации должны носить упреждающий характер. Существующих для этого методов достаточно, чтобы обеспечить необходимую надежность.

Читать дальше:

Tor-мосты. Способы получения Тор-мостов. Подробная инструкция по установке и настройке Tor-мостов в браузере.

Что такое DDoS атака и какие существуют способы защиты сайтов и серверов от подобных атак.

Новые виды опасных угроз появляются все чаще. Рассмотрим современные методы защиты информационных систем.